في العالم التكنولوجي المثير الذي نعيش فيه ، يمكن اختراق كل ما يحتوي على شاشة واتصال بالإنترنت ، مما يهدد أمنك وخصوصيتك.

احتمال قاتم ، في الواقع ، ولكن عندما تأخذ في الاعتبار كل الأشياء الجيدة التي تأتي مع الفجر الجديد للتكنولوجيا ووسائل التواصل الاجتماعي ، سترى أن الأشياء الجيدة تفوق الأشياء السيئة بهامش كبير جدًا مع وجود Apple iPhone الخاص بك مثال رئيسي على الأشياء الجيدة.

في & t رقم ولاء العميل

نعم ، إنها أشياء لا يمكننا أن نمر بدونها هذه الأيام التي نتحدث عنها! حسنًا ، يمكنك الذهاب بدون الهاتف وربما العودة إلى الهاتف القابل للطي.

تخيل فقط: مشاهدة مقاطع الفيديو الخاصة بالقطط وقتما تشاء ، ومشاركة صور عطلتك ، وإيجاد الحب الحقيقي عبر الإنترنت ، كذلكتحميلبعض مقاطع فيديو القطط الخاصة بك ليست سوى غيض من فيض عندما يتعلق الأمر بالفرص التي تأتي مع وجود قوي على الإنترنت!

في هذه المقالة ، سنلقي نظرة فاحصة على الجانب المظلم لأعظم اختراعات ستيف جوب ، iPhone، وبرامج التجسس المنتشرة والمزعجة بشكل لا يصدق التي ابتليت بها هذه الهواتف الذكية. لكن أولاً ، أود أن أقول ، شكرًا على كل الأدوات ، ستيف!

لكي نكون دقيقين ، سنتحدث عن أنواع الغزو الموجودة ، وكيفية اكتشاف هجوم إلكتروني ضد رفيقك الرقمي المحبوب. (نحن نتحدث عن أجهزة iPhone وليس عن Tamagotchis!)

بدون مزيد من اللغط ، إليك الصفقة مع برامج التجسس والمضايقات المماثلة!

أنواع برامج التجسس على iPhone

أولاً ، قبل أن نبدأ في شرح أعراض الإصابة ببرامج التجسس ، دعنا نلقي نظرة فاحصة على أنواع هذه الهجمات الخبيثة المرتبطة بالإنترنت.

عادةً ما تأخذ برامج التجسس واحدًا أو أكثر من الأشكال الثلاثة التالية:

هجوم قناع

يعتبر هجوم الأقنعة أحد أكثر أنواع برامج التجسس خداعًا ، وهو أحد أشكال تسلل برامج التجسس من خلال تطبيق معروف وموثوق به. لنفترض أنك تستخدم تطبيق توقعات الطقس كل يوم لمعرفة ما إذا كنت بحاجة إلى أخذ مظلة للعمل أو ربما إخلاء المدينة خلال موسم الأعاصير. قد يبدو هجوم قناع برامج التجسس شيئًا ما على هذا النحو:

- هناك تحديث جذاب للتطبيق ،

- مسرور لرؤية رسوماتها الجديدة الجذابة ، تسرع لتثبيتها ،

- فقاعة! لقد أصبح جهاز iPhone الخاص بك عقليًا فجأة!

من السهل حقًا أن يستسلم جهاز iPhone الخاص بك لهجوم قناع ، لذا تأكد من التحقق من اسم الشركة المصنعة للتحديث قبل تثبيته. إذا كان الاسم يبدو مخادعًا أو غير مرغوب فيه ، فالاحتمالات - إنه فخ نصبه شخص لا يصلح إلى حد!

ابق متيقظًا أثناء تثبيت وتحديث أي شيء على جهاز iPhone الخاص بك!

هجوم النسخ الاحتياطي على iCloud

من الصعب اكتشافها ، فإن هجمات برامج التجسس على iCloud تعمل على هذا النحو: يكتشف المتسللون بيانات اعتماد iCloud (كلمة المرور والبريد الإلكتروني) باستخدام برامج تجسس متخصصة.

كيفية تمكين البلوتوث على نظام التشغيل windows 10

بمجرد دخولهم ، سيتمكنون من الوصول إلى معلوماتك الخاصة مثل الرسائل النصية وسجلات المكالمات والأشياء الحساسة الأخرى. إذا كنت تعتقد أنك ربما تكون قد وقعت ضحية لإحدى هذه الهجمات ، فحاول تغيير كلمة مرورك للتخلص منها. في حال لم تفلح هذه الحيلة ، فاتصل بدعم iCloud وأبلغ عن إصابة محتملة!

انتشار تطبيق التجسس

عندما يتعلق الأمر بتثبيت تطبيقات جديدة على أجهزة iPhone ، فإن لدى مستخدمي Apple نظامًا صارمًا للغاية من الضوابط والتوازنات التي تمنع أي تطبيقات لم يتم التحقق منها من أن تكون متاحة في متجر التطبيقات. لذلك ، للإصابة بتطبيق تجسس ، ربما تكون قد فعلت أحد هذين الأمرين:

- قم بتثبيت التطبيق المشبوه بنفسك لأنك شعرت بالملل ، أو

- احصل على هاتفك تم اختراقه مسبقًا. (ثم يمكن لشخص آخر تثبيت التطبيقات المسببة للمشاكل بدلاً منك).

إذا كنت تشك في أن أيًا من هذه السيناريوهات معقول في حالتك ، فيمكنك محاولة تثبيت بعض برامج مكافحة برامج التجسس مثل تأكيد ثم مسح التطبيق غير المرغوب فيه.

الأعراض الشائعة لهجوم برامج التجسس

نظرًا للطبيعة الخادعة لهجمات برامج التجسس ، قد يكون تسجيل وجود تطبيق تجسس على جهازك أمرًا صعبًا في بعض الأحيان.

يمكن أن تكون الأعراض كثيرة بالفعل ، ولكن إذا راقبت الحالة الصحية لجهاز iPhone الخاص بك ، فقد تتمكن من معرفة أن هناك شيئًا ما قد حدث إذا لاحظت أيًا من 'السلوكيات الخاطئة' التالية:

بشكل عام ، لا يوجد جهاز محصن ضد هجوم برامج التجسس العرضي ، على الرغم من أن الأشخاص الجيدين في Apple يبذلون قصارى جهدهم لمنع هذه الأنواع من الهجمات.

إذا كنت تشك في احتمال وجود برنامج تجسس على جهاز iPhone الخاص بك ، فحاول ألا تقلق ، فهناك خطوات يمكنك اتخاذها لحل المشكلة والعودة إلى استخدام جهاز iPhone الخاص بك كالمعتاد. نأمل أن تكون قد وجدت هذه المقالة مفيدة وتحافظ على سلامتك مع مشاريع iPhone الخاصة بك!

كيفية تنزيل الصور من مستندات جوجل

إذا وجدت هذه المقالة مفيدة ، فراجع مقالات TechJunkie الأخرى ، بما في ذلك كيفية الكشف عن كاميرا تجسس مخفية باستخدام iPhone و كيفية فحص iPhone بحثًا عن الفيروسات.

هل لديك أي نصائح أو حيل أو مجرد تجارب تريد إخبارنا عنها فيما يتعلق بأمان وخصوصية iPhone؟ إذا كان الأمر كذلك ، فيرجى إخبارنا بذلك في التعليقات أدناه!

مقالات مثيرة للاهتمام

اختيار المحرر

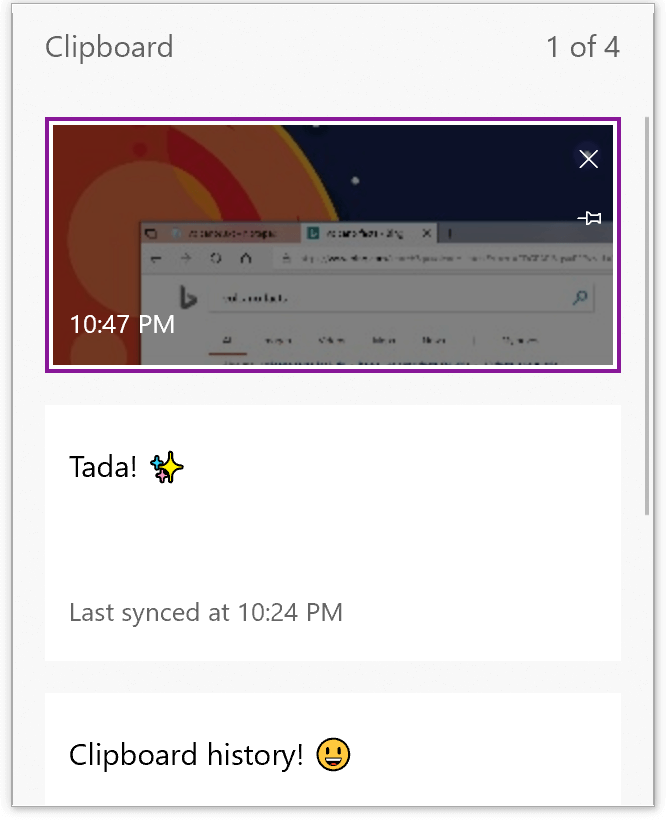

تمكين أو تعطيل محفوظات الحافظة في نظام التشغيل Windows 10

محفوظات الحافظة هي ميزة خاصة لمزامنة محتوى الحافظة عبر جميع أجهزتك المتصلة بحساب Microsoft الخاص بك. فيما يلي طريقتان يمكنك استخدامهما لتمكين أو تعطيل محفوظات الحافظة في Windows 10.

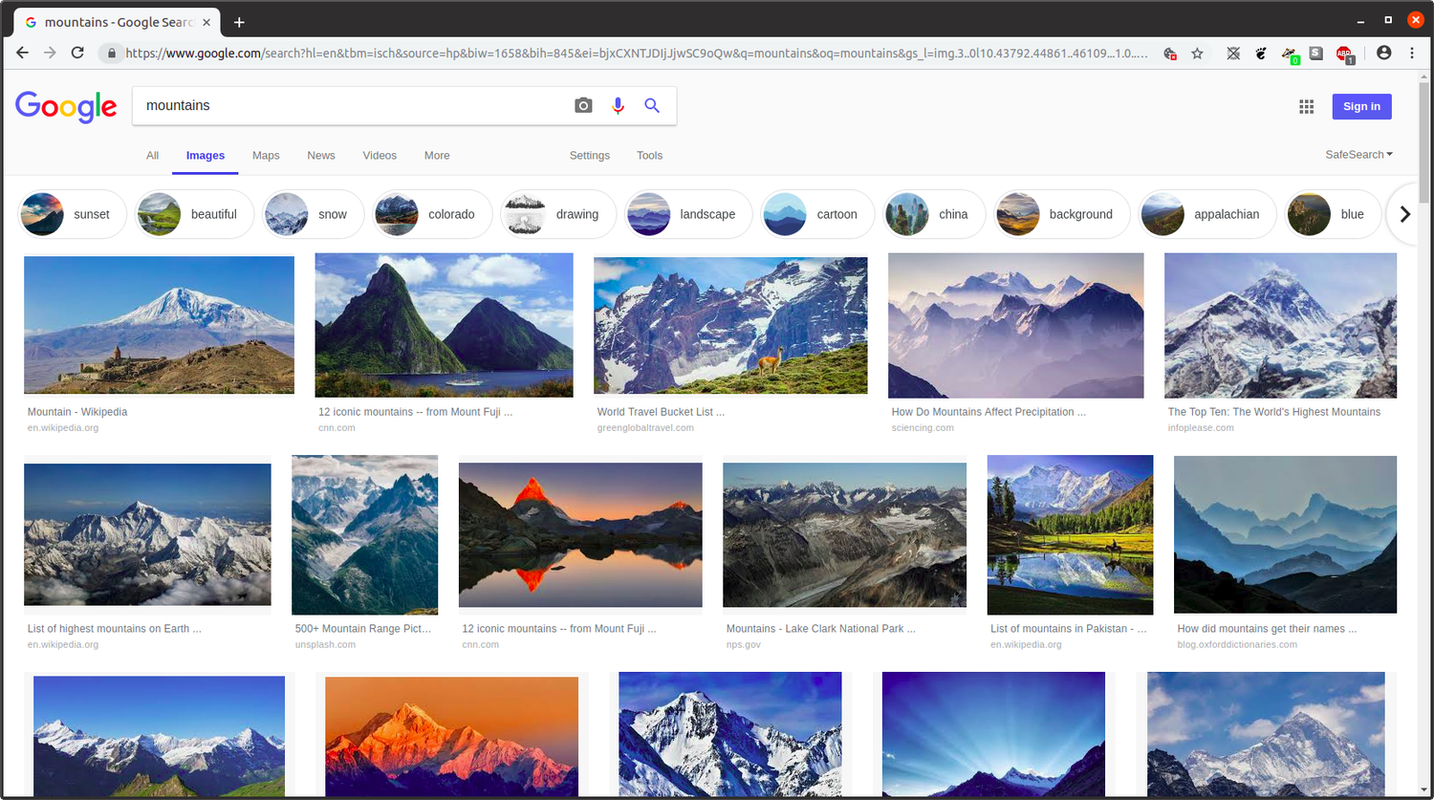

ما هي صور جوجل وكيف تعمل؟

تعرف على كيفية استخدام بحث الصور من Google للعثور على الصور على الويب، أو لعكس البحث والعثور على صفحات الويب من الصور التي تم تحميلها.

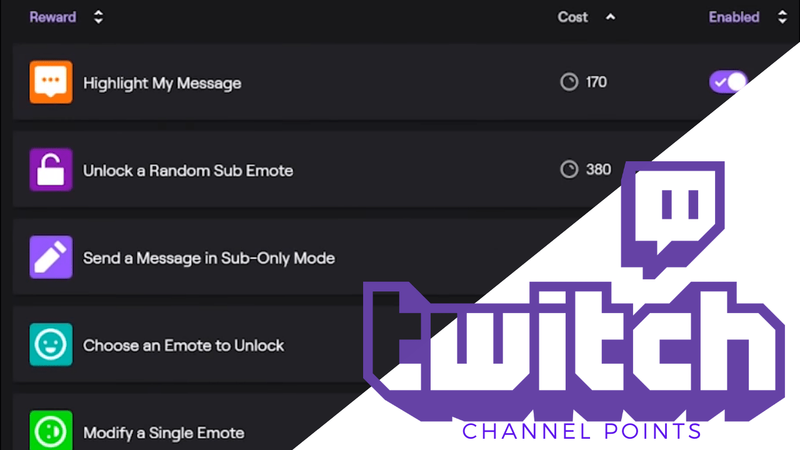

كيفية إعداد نقاط القناة في Twitch

برامج المكافآت ليست جديدة. تجار التجزئة والمطاعم المفضلون لديك يفعلون ذلك منذ سنوات. في الآونة الأخيرة ، انضم Twitch إلى عربة برامج الولاء هذه وهو يغير الطريقة التي يمكن أن يتفاعل بها القائمون على البث المباشر ويكافئون المعجبين المخلصين. بعد

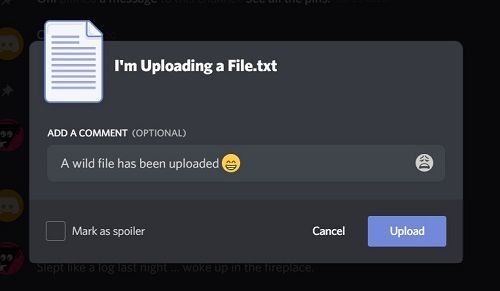

كيفية إرسال الملفات على الفتنة

في بعض الأحيان ، لا تكفي الرسالة النصية البسيطة لتوضيح وجهة نظرك. أن تكون قادرًا على إرسال صورة أو ملف يعد أمرًا مفيدًا. في هذه المقالة ، سنوضح لك كيفية إرسال الملفات من خلال

كيفية التشغيل عند غروب الشمس باستخدام Amazon Smart Plug

مع تحديث Amazon باستمرار لمساعد Alexa ، كان المستخدمون ينتظرون بفارغ الصبر خيار غروب الشمس / شروق الشمس. لنفترض أنك ترغب في تشغيل الأضواء في الشرفة الأمامية عندما تغرب الشمس ، لتتحول فقط

كيفية استرداد بيانات التطبيق المحذوفة على iPad

تتضمن بيانات التطبيق جميع المعلومات والعناصر التي يستخدمها التطبيق ، وفي بعض الأحيان ، يتم إنشاؤها باستخدامه ، مثل مقاطع الفيديو والصور والتسجيلات الصوتية والمزيد. ومع ذلك ، قد لا تعرف أنه إذا حذفت أحد التطبيقات عن طريق الخطأ ، فسوف تفعل ذلك