أدخلت Microsoft تغييرًا آخر على مستخدمي Windows 10. إذا كنت كذلك باستخدام ملف HOSTS إلى حظر تتبع نظام التشغيل Windows 10 أو التحديثات ، سيقوم Microsoft Defender بوضع علامة عليه باعتباره برنامجًا ضارًا ، ويظهر تنبيهًا شديد المستوى.

إعلانات

في الواقع ، هذا ليس خبرا كبيرا. من الحقائق المعروفة أن Windows 10 لا يستخدم ملف HOSTS لحل عناوين خوادم Windows معينة. الشيء الجديد هو تغيير سلوك Microsoft Defender.

كيفية مسح قائمتي على Netflix

ملف Hosts هو مجرد ملف نصي عادي يمكن تعديلها باستخدام أي محرر نصوص. الصيد الوحيد هو أن تطبيق المحرر يجب أن يكون بدأت مرتفعة (كمسؤول) . يوجد ملف المضيفين في دليل النظام ، لذا ستفشل التطبيقات غير المرتفعة في حفظه.

يتكون ملف Hosts من أسطر من النص. يجب أن يتضمن كل سطر عنوان IP في العمود النصي الأول متبوعًا باسم مضيف واحد أو أكثر. يتم فصل أعمدة النص عن بعضها بمسافة بيضاء. لسبب تاريخي ، غالبًا ما يُفضل ، لكن المساحات ستؤدي أيضًا إلى الحيلة. الأسطر التي تبدأ بحرف التجزئة (#) هي تعليقات. يتجاهل Windows فارغة في ملف المضيفين.

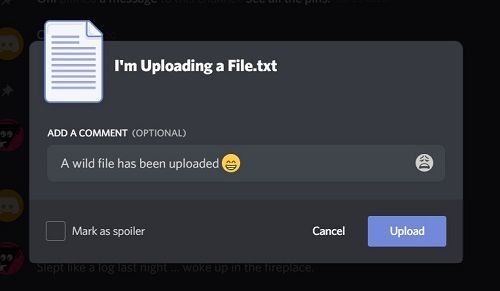

بعد وضع خوادم Microsoft في ملف HOSTS لحلها ، دعنا نقول 127.0.0.1 ، أي إيقاف وصول نظام التشغيل إلى الخوادم الفعلية ، سيمنعك Microsoft Defender من حفظ هذا الملف ، وسيعرض مربع الحوار التالي.

كيفية إرسال نص مجهول android

ماذا تعني الأرقام في قصص سناب شات

Notice SettingsModifier: Win32 / HostsFileHijack ، هي فئة جديدة مخصصة للملف المعدل. يبدو أن Microsoft قامت مؤخرًا بتحديث تعريفات Microsoft Defender الخاصة بها لاكتشاف وقت إضافة خوادمها إلى ملف HOSTS.

مثل الكمبيوتر التقارير ، فإن الأسطر التالية في HOSTS ستؤدي إلى الكشف:

www.microsoft.com microsoft.com telemetry.microsoft.com wns.notify.windows.com.akadns.net v10-win.vortex.data.microsoft.com.akadns.net us.vortex-win.data.microsoft.com us-v10.events.data.microsoft.com urs.microsoft.com.nsatc.net watson.telemetry.microsoft.com watson.ppe.telemetry.microsoft.com vsgallery.com watson.live.com watson.microsoft.com القياس عن بعد .remoteapp.windowsazure.com telemetry.urs.microsoft.comإذا قررت تنظيف هذا التهديد ، فستقوم Microsoft باستعادة ملف HOSTS مرة أخرى إلى محتوياته الافتراضية.

حسنًا ، يمكن أن يكون تعديل ملف HOSTS فكرة سيئة إذا تم إجراؤه بطريقة غير صحيحة ، أو تم إجراؤه بواسطة برامج ضارة. ومع ذلك ، بالنسبة للمستخدمين الذين يعرفون بالفعل ما يفعلونه ، فهو مجرد قيد آخر يترك سيطرة أقل على نظام التشغيل في أيدي المستخدمين.