بالنظر إلى البرامج والمعرفة المناسبة ، يمكن عمليًا تتبع كل ما تفعله أثناء استخدام جهاز الكمبيوتر الخاص بك والتعليق عليه. آخر مرة قمت فيها بتسجيل الدخول أو الاتصال بالإنترنت أو تشغيل برنامج أو تحديث نظامك ليست سوى عدد قليل من هذه الأشياء. ثم هناك الأشياء التي تفضل ألا يعرفها أحد ، ويمكن أيضًا تتبعها.

للحفاظ على خصوصيتك ومنع تجول العيون من الخوض في عملك الشخصي ، ربما تتخذ بعض الاحتياطات. قم دائمًا بتسجيل الخروج أو قفل جهاز الكمبيوتر الخاص بك عند مغادرة الغرفة ، أو ترك الكمبيوتر بصحبة صديق أو قريب موثوق به ، أو حتى اصطحابه معك (إذا كان جهاز كمبيوتر محمول) لتجنب أي تطفل.

ولكن ماذا لو نسيت قفل جهاز الكمبيوتر الخاص بك ، أو أن هذا الصديق الموثوق به ليس جديرًا بالثقة كما تعتقد؟ لا يمكنك اصطحاب الكمبيوتر المحمول الخاص بك في كل مكان وطوال الوقت. قد تشعر أيضًا أن شخصًا ما كان على جهاز الكمبيوتر الخاص بك مؤخرًا ولكنك لست متأكدًا تمامًا من كيفية معرفة ذلك. ربما تم تحريك الكمبيوتر المحمول قليلاً ، ولوحة المفاتيح لطخة من مصدر غير معروف ، وقد تُرك الغطاء عندما تعلم أنك تغلقه دائمًا. من الواضح أن هناك شيء ما معطلاً.

هل استخدم شخص ما جهاز الكمبيوتر الخاص بك سرا؟ هل وجدوا شيئًا تفضل أن يتم إخفاؤه؟ قد يكون الوقت قد حان للقيام ببعض الأعمال البوليسية. تحتاج فقط إلى معرفة من أين تبدأ. إذا كنت تشك في أن شخصًا آخر كان يستخدم جهاز الكمبيوتر الخاص بك عندما تكون بعيدًا ، فيمكنك استخدام عدد من الأساليب لمعرفة ذلك على وجه اليقين.

جزء من عمل المخبر 'دخيل الكمبيوتر'

من المهم معرفة ما إذا كان جهاز الكمبيوتر الخاص بك قد تعرض للاختراق من مصدر خارجي لأنه يعرض معلوماتك الشخصية للخطر. يمكن أن تساعد معرفة المكان الذي تحتاج إلى بدء البحث فيه في تقليل مقدار الوقت المستغرق لتضييق احتمالية التطفل والعثور على المسؤول. فيما يلي بعض المهام المختلفة التي يمكنك القيام بها لمعرفة ما إذا كان شخص ما قد قام بتسجيل الدخول إلى جهاز الكمبيوتر الخاص بك بموافقتك.

أنشطة حالية

تعتبر عمليات فحص الحالة في ملفات ومجلدات معينة طريقة رائعة لتحديد ما إذا كان المستخدمون غير المصرح لهم يصلون إلى جهاز الكمبيوتر الخاص بك. يمكنك التحقق من الملفات التي تم فتحها مؤخرًا لمعرفة ما إذا كان هناك ملف (أو أكثر) تم فحصه. قدمه Windows مع Windows 10 كطريقة سهلة لاستعادة نقطة سابقة في عملك. ستوضح جميع برامج Microsoft وقت فتح الملف وتحريره في آخر مرة ، لذا لن يكون من الصعب للغاية تحديد ما إذا كان هذا التطفل قد حدث أم لا.

للوصول مستكشف الملفات ، يمكنك عادةً العثور عليه على شريط المهام كملف مجلد أيقونة. يمكنك أيضًا سحبها عن طريق الضغط Win+E . يجب أن تبدأ بعد ذلك بالتوجه إلى المستندات وكذلك إلى أي مكان آخر يمكنك تخزين ملفاتك الشخصية فيه والتحقق من أي تواريخ قد لا تتزامن مع آخر مرة قمت فيها بفتح الملف. افتح الملف نفسه لتحديد ما إذا كان قد حدث أي تحرير غير مبرر.

للوصول مستكشف الملفات ، يمكنك عادةً العثور عليه على شريط المهام كملف مجلد أيقونة. يمكنك أيضًا سحبها عن طريق الضغط Win+E . يجب أن تبدأ بعد ذلك بالتوجه إلى المستندات وكذلك إلى أي مكان آخر يمكنك تخزين ملفاتك الشخصية فيه والتحقق من أي تواريخ قد لا تتزامن مع آخر مرة قمت فيها بفتح الملف. افتح الملف نفسه لتحديد ما إذا كان قد حدث أي تحرير غير مبرر.

هناك مكان آخر يمكنك الغوص فيه وهو التطبيقات الفردية. تأتي معظم التطبيقات مزودة بميزة تسمح لك بالتحقق من التعديلات والإضافات الأخيرة إلى ملفاتك وكذلك وقت الوصول إليها آخر مرة. قد يمنحك هذا دليلًا رائعًا عما إذا كان هناك شخص ما يتطفل على ملفاتك.

الملفات التي تم تعديلها مؤخرًا

لعدم تشويه سمعة ما تم ذكره سابقًا ، افهم أنه يمكن لأي شخص مسح جميع الأنشطة الحديثة التي تم إجراؤها على جهاز الكمبيوتر الخاص بك إذا كان يعرف كيفية القيام بذلك. الأمر بسيط مثل النقر بزر الماوس الأيسر وصول سريع ، ومن بعد خيارات و اخيرا امسح محفوظات مستكشف الملفات . بالطبع ، يمكنك تحويل فعل التجسس هذا إلى إيجابي. إذا تم حذف نشاط حديث ، فستعرف بالتأكيد أن شخصًا ما قد قام بالتجذير في ملفات جهاز الكمبيوتر الخاص بك. يمكنك حتى اكتشاف الملفات التي كانوا يتطفلون عليها أيضًا.

كل ما عليك فعله هو العودة إلى مستكشف الملفات وفي حقل البحث الموجود أعلى يمين النافذة ، اكتب التاريخ عدل: . يمكنك تنقية البحث بشكل أكبر عن طريق إضافة نطاق زمني. من الممكن أن تعود سنة كاملة إلى الوراء إذا شعرت أن هذا كان شيئًا مستمرًا.

يضرب يدخل ، وسترى قائمة كاملة بالملفات المعدلة التي تم الوصول إليها. أقول تم تحريرها لأن هذه هي الملفات الوحيدة التي ستظهر بالفعل. إذا كان المتلصص يقوم بتحرير أي من الملفات ، فمن المحتمل أن يقوم جهاز الكمبيوتر الخاص بك بحفظه تلقائيًا ، تاركًا وراءه بعض الأدلة. قم ببعض أعمال المباحث الإضافية عن طريق تضييق الأوقات المدرجة عندما كنت بعيدًا عن الكمبيوتر. سيعطيك هذا صورة أوضح لمن تمكن من الوصول إليه.

عدم اتساق محفوظات المستعرض

يتم حذف سجل المتصفح بسهولة. من المحتمل أنك تعرف هذا جيدًا إذا كنت تمسح ذاكرة التخزين المؤقت وملفات تعريف الارتباط وفقًا لجدول زمني حتى لا تتسبب في تعطيل المتصفح. ومع ذلك ، ربما احتاج الجاني إلى المغادرة بسرعة قبل أن يتمكنوا من تغطية مساراتهم بشكل صحيح.

يمتلك كل من Google Chrome و Firefox و Edge طريقة تسمح لك بمشاهدة سجل البحث الخاص بك. يمكنك عادةً العثور عليه في 'الإعدادات' ، أيًا كان الرمز الموجود ، باتجاه أعلى يمين الشاشة. انقر عليها وحدد موقع History ، ثم تراجع خلاله لترى ما إذا كان يمكنك ملاحظة أي تناقضات. ابحث عن مواقع الويب غير المألوفة حيث يمكن أن تكون علامة كلاسيكية على قيام شخص آخر بالوصول إلى جهاز الكمبيوتر الخاص بك.

على الرغم من أن المتصفحات قد يكون لديها طرق مختلفة للبحث في السجل الخاص بك ، فإنك لا تزال تتلقى الصورة كاملة. من المفيد أيضًا التحقق من جميع المتصفحات التي قد تكون قمت بتثبيتها على جهازك بحثًا عن أي شيء غير صحيح. أنا شخصياً لدي هؤلاء الثلاثة المذكورين أعلى متصفح Brave. كان من الممكن استخدام أي منها دون إذنك للتجسس على الإنترنت لأي سبب من الأسباب.

أحداث تسجيل الدخول إلى Windows 10

لذا فقد مررت بجميع الأساليب الأبسط لمحاولة تحديد ما إذا كان جهاز الكمبيوتر الخاص بك قد تم اختراقه أم لا. ومع ذلك ، لا يزال لديك دليل ملموس لدعم ادعاءاتك. هذا هو المكان الذي يمكن أن تكون فيه أحداث تسجيل الدخول إلى Windows 10 مفيدة.

سيقوم Windows 10 Home تلقائيًا بتعليق تسجيل الدخول في كل مرة يحدث فيها ذلك. هذا يعني أنه في كل مرة تقوم فيها بتسجيل الدخول ، يتم تتبع الوقت والتاريخ وتدوينه لتتمكن من رؤيته. السؤال الحقيقي هو كيفية الوصول إلى السجلات وهل ستفهم حتى ما تقرأه عندما تفعل ذلك؟

اكتب عارض الأحداث في شريط البحث الموجود على شريط المهام وانقر على التطبيق عندما يتم ملؤه. اتبع هذا من خلال التوجه إلى سجل ويندوز ثم إلى حماية . يجب أن تحصل على قائمة طويلة من الأنشطة المتنوعة مصحوبة برموز معرف Windows. من المحتمل أن يبدو الأمر وكأنه فوضى مشوشة وغير متماسكة لشخص لا يجيد تكنولوجيا المعلومات.

لحسن الحظ ، لدي 13 عامًا من المعرفة بتكنولوجيا المعلومات ويمكنني إخبارك أن الرمز الوحيد المهم الذي ستحتاج إليه في هذه الحالة هو 4624 ، وهو معرف Windows لتسجيل الدخول المسجل. إذا كنت ترى الرمز 4634 ، هذا رمز تسجيل دخول إداري مما يعني أنه تم تسجيل خروج الحساب من جهاز الكمبيوتر الخاص بك. ليست مهمة في هذا السياق ولكن لا تزال حقيقة ممتعة لتعليمك.

نقل الملفات من محرك google إلى آخر

بدلاً من التمرير عبر القائمة الطويلة للأنشطة التي تبحث عن كل نشاط قد يحتوي على ملف 4624 معرف Windows ، يمكنك استخدام تجد… خاصية. يمكن العثور على هذه الميزة الخاصة إلى اليمين في منطقة الإجراءات ويستخدم ملف المناظير أيقونة. اكتب الرمز في Find what: input area وانقر بحث عن التالي .

لمزيد من البحث المتعمق ، إذا كنت تعرف الوقت العام الذي تقضيه بعيدًا عن الكمبيوتر ، فيمكنك استخدام عوامل التصفية. في قسم الإجراءات ، انقر فوق تصفية السجل الحالي ، ثم انقر فوق القائمة المنسدلة تسجيل. اختر الإطار الزمني الذي تريد التحقق منه ثم انقر فوق نعم . يمكنك بعد ذلك النقر فوق أي من السجلات الفردية لجمع مزيد من التفاصيل حول وقت حدوثها والحساب الذي تم استخدامه لتسجيل الدخول.

تمكين تدقيق تسجيل الدخول لنظام التشغيل Windows 10 Pro

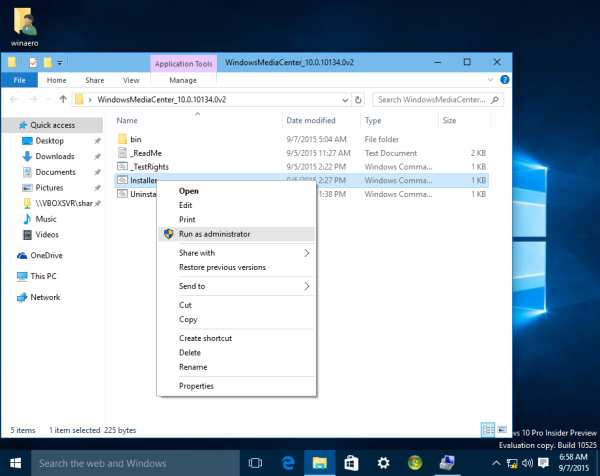

لا يقوم Windows 10 Pro تلقائيًا بتدقيق أحداث تسجيل الدخول بنفس الطريقة التي يقوم بها إصدار Home. سيتطلب القليل من العمل الإضافي لتمكين هذه الميزة.

يمكنك أن تبدأ من خلال:

- الكتابة gpedit في شريط البحث على شريط المهام. هذا ال محرر نهج المجموعة ، وهي ميزة لا يمكن الوصول إليها أثناء استخدام إصدار Windows 10 Home.

- بعد ذلك ، انتقل إلى تكوين الكمبيوتر .

- ثم، إعدادات Windows داخل اعدادات الامان .

- تليها السياسات المحلية داخل نهج التدقيق .

- قم بإنهائه في تدقيقات تسجيل الدخول .

- يختار النجاح والفشل . سيمكن هذا Windows من تسجيل محاولات تسجيل الدخول الناجحة وغير الناجحة.

- بمجرد تمكينه ، يمكنك عرض عمليات التدقيق بالطريقة نفسها التي تقوم بها للإصدار الرئيسي عبر عارض الأحداث .

منع التطفل على الكمبيوتر

الآن بعد أن تعرفت على بعض الطرق لاكتشاف ما إذا كان جهاز الكمبيوتر الخاص بك يتم استخدامه دون إذنك ، فقد حان الوقت لتعزيز بروتوكولات الأمان الخاصة بك. أولاً ، لا ينبغي السماح لأي شخص بالوصول إلى ممتلكاتك الشخصية دون إذنك. وهذا يشمل أفراد الأسرة المقربين والأصدقاء. إذا كنت تعتقد أن أحدهم قد فعل ذلك ، فإن أول شيء عليك فعله هو السؤال مباشرة. تجاهل الموقف أو الرائحة الكريهة التي قد تتلقاها. إنها ملكك وعليهم احترام هذه الحقيقة.

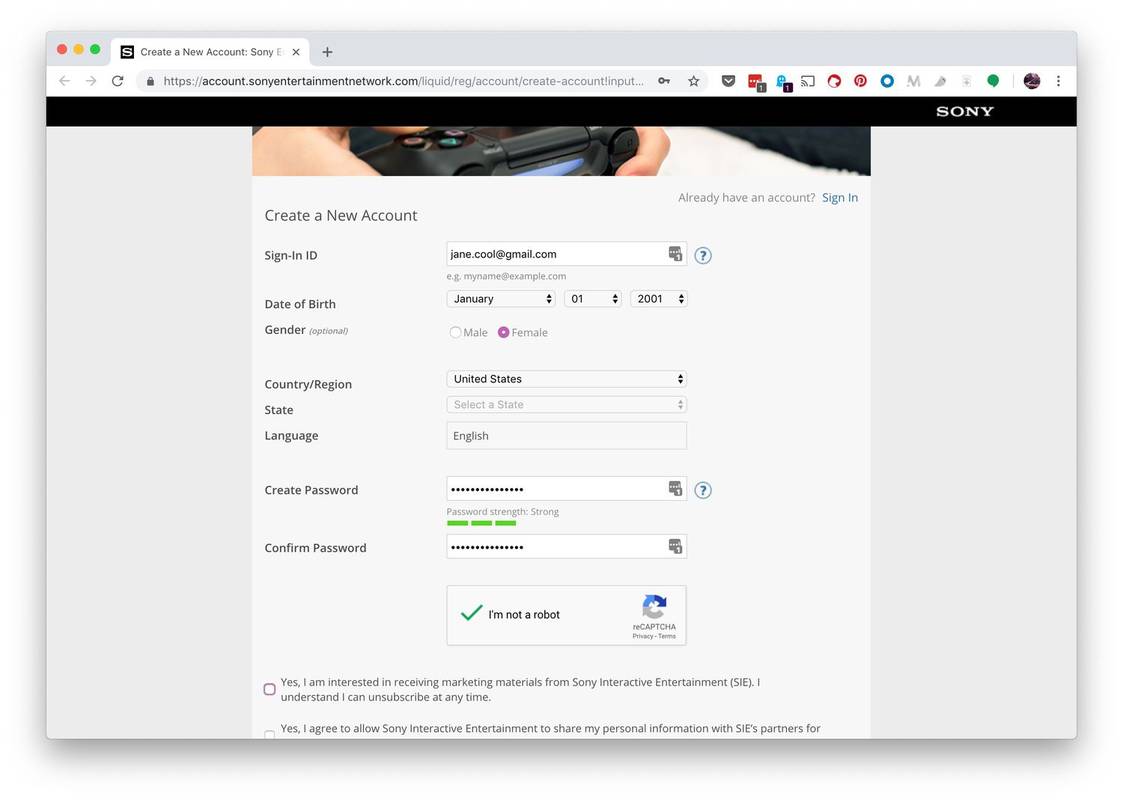

واحدة من أكثر الدفاعات الرئيسية ضد المتسللين التي يتعلمها الجميع هي إنشاء كلمة مرور حساب قوية. لا يجوز لك تحت أي ظرف من الظروف تقديم هذه المعلومات إلى أي شخص آخر. الامتناع عن جعل كلمة المرور بسيطة أو يمكن التنبؤ بها و لا اكتبه. أنت تخاطر بإفشاء المعلومات لأطراف أخرى عندما تتركها مكشوفة ليراها الجميع.

يعد قفل جهاز الكمبيوتر الخاص بك عندما تبتعد عنك طريقة رائعة لمنع التطفل. بالتزامن مع كلمة مرور قوية لم تمنحها لأي شخص ، بالضغط على Win+L كلما كنت بعيدًا عن جهاز الكمبيوتر الخاص بك ، فهذا يمثل دفاعًا قويًا.

قراصنة والوصول عن بعد

ليس فقط التسلل الجسدي هو ما يجب أن تقلق بشأنه ، ولكن أيضًا عبر الإنترنت. إذا كنت متصلاً بالإنترنت بأي شكل من الأشكال ، فإن هذا يعرضك للعديد من المخاطر في بيئة اليوم شديدة الاتصال. تتم جميع أنواع المهام اليومية عبر الإنترنت ومع مثل هذا المستوى من إمكانية الوصول ، يمكن أن تفتح هذه المهام أبواب خلفية للنوايا الخبيثة.

كيفية إجراء مكالمة ، انتقل مباشرة إلى البريد الصوتي

يمكن أن تشق البرامج الضارة طريقها إلى أعمق أجزاء جهاز الكمبيوتر الخاص بك من بعض أكثر نقاط الدخول براءة. يمكن أن تؤدي رسالة بريد إلكتروني بسيطة تحتوي على رابط احتيالي أو حصان طروادة إلى خرق أمني شديد تحت أنفك. يمكن لمجرمي الإنترنت الوصول عن بُعد إلى المعلومات الحساسة المخزنة على أجهزتك وستكون أنت الشخص الذي يسمح لهم بالدخول. أشياء مخيفة جدًا.

يمكن أن تشق البرامج الضارة طريقها إلى أعمق أجزاء جهاز الكمبيوتر الخاص بك من بعض أكثر نقاط الدخول براءة. يمكن أن تؤدي رسالة بريد إلكتروني بسيطة تحتوي على رابط احتيالي أو حصان طروادة إلى خرق أمني شديد تحت أنفك. يمكن لمجرمي الإنترنت الوصول عن بُعد إلى المعلومات الحساسة المخزنة على أجهزتك وستكون أنت الشخص الذي يسمح لهم بالدخول. أشياء مخيفة جدًا.

لحسن الحظ ، هناك الكثير من أدوات الكشف عن الوصول عن بعد المتاحة لمساعدتك في اكتشاف ومنع الوصول إلى النظام الخاص بك ، وصد المتطفلين غير المرغوب فيهم قبل أن يتمكنوا من الاستقرار. يمكنهم أيضًا المساعدة في ضمان وضع نظام أمان صارم أكثر تم وضعه في مكانه لإيقاف أي التوغلات المستقبلية أيضًا ، والقضاء على التهديدات قبل أن تظهر.

أساسيات كشف الوصول عن بعد

تجنب الوقوع ضحية لجرائم الإنترنت المرتكبة من خلال تلاعب طرف ثالث بأجهزة الكمبيوتر. سيساعدك فهم بعض الأساسيات في اكتشاف الوصول عن بُعد على المدى الطويل. يجب أن تكون معالجة هذه المشكلة أولوية ويجب أن يتم ذلك في أسرع وقت ممكن.

ستكون قادرًا على معرفة متى يدخل شخص ما إلى جهاز الكمبيوتر الخاص بك حيث سيتم تشغيل التطبيقات تلقائيًا وبشكل مستقل عن أفعالك. مثال على ذلك هو الإفراط في استخدام الموارد ، مما يؤدي إلى إبطاء السرعة التي يمكن لجهاز الكمبيوتر الخاص بك العمل بها ، مما يحد من المهام التي يمكنك القيام بها. قد يكون الأمر الآخر هو الصيد الأسهل ، حيث تلاحظ تشغيل البرامج والتطبيقات دون أن تقوم بتشغيل الإطلاق.

عادة ما تكون هذه مؤشرات منبهة للتطفل. أول شيء تفعله عندما تكتشف اقتحامًا هو قطع الاتصال فورًا عن أي اتصالات عبر الإنترنت. هذا يعني كلاً من اتصالات إيثرنت المستندة إلى LAN بالإضافة إلى WiFi. لن يؤدي هذا إلى إصلاح الخرق ولكنه سينهي الوصول عن بُعد الجاري حاليًا.

هذا ، بالطبع ، يكون قابلاً للتطبيق فقط عندما تكون أمام الكمبيوتر وتشاهد الفعل بنفسك. يعد اكتشاف القرصنة التي تحدث أثناء وجودك بعيدًا عن جهازك أمرًا أصعب قليلاً. ستحتاج على الأرجح إلى تنفيذ جميع الخطوات السابقة المذكورة في هذه المقالة. ومع ذلك ، يمكنك أيضًا اختيار استخدام مدير المهام أيضًا.

استخدام إدارة المهام للكشف عن الوصول

يمكن استخدام Windows Task Manager لتقييم ما إذا تم فتح أي برامج على نظامك غير معروف لك. هذا صحيح حتى لو لم يكن المجرم حاليًا في النظام وقت التحقق.

لفتح مدير المهام ، يمكنك اختيار أحد الخيارات الثلاثة:

- صحافة Ctrl + Alt + Del في نفس الوقت لسحب شاشة زرقاء مع عدد قليل من الخيارات. اختر مدير المهام من القائمة.

- يمكنك النقر بزر الماوس الأيمن فوق شريط المهام وتحديد 'إدارة المهام' من القائمة المتوفرة.

- يكتب مدير المهام في حقل البحث الموجود على شريط المهام وحدد التطبيق بمجرد ملئه في القائمة.

بمجرد فتح 'إدارة المهام' ، ابحث في برامجك عن أي برامج قد تكون قيد الاستخدام حاليًا وتعلم أنه لا يجب استخدامها. قد يكون العثور على أي منها مؤشرًا على أن شخصًا ما يقوم بالوصول إلى جهازك عن بُعد. أكثر من ذلك إذا صادفت تشغيل برنامج وصول عن بعد.

اعدادات جدار الحماية

قد يقوم المتسللون بتمكين أحد البرامج من الحصول على حق الوصول عبر جدار الحماية الخاص بك. هذه طريقة مؤكدة لتحديد ما إذا كان جهازك يتعرض للاختراق أم لا. يجب أن يُطلق أي برنامج تم منحه حق الوصول دون موافقتك إنذارًا في ذهنك دائمًا. ستحتاج إلى إبطال هذه التغييرات فورًا لقطع الاتصال الذي يستطيع المخترق الوصول إليه الآن.

توجه إلى جدار حماية Windows من لوحة التحكم للتحقق من الإعدادات الحالية. بمجرد ملاحظة أي تناقضات أو تشوهات ، قم على الفور بإزالة أي تغييرات تم إجراؤها ، وأعد تشغيل الكمبيوتر ، ثم قم بإجراء فحص لمكافحة الفيروسات أو مكافحة البرامج الضارة.

هل انتهيت من كل شيء في هذه المقالة وما زلت تشعر أنه يتم الوصول إلى جهاز الكمبيوتر الخاص بك دون إذنك؟ قد ترغب في اصطحاب جهازك إلى متخصص في تكنولوجيا المعلومات يمكنه المساعدة في تحديد الاختراقات باستخدام برنامج مراقبة الوصول عن بُعد. قد يكون من الجيد أيضًا التأكد من أن تحديثات Windows لديك محدثة وأن برنامج مكافحة الفيروسات الخاص بك هو الأفضل لاحتياجاتك.